Zaostrza się spór pomiędzy FBI a Apple'em

2 marca 2016, 13:31W spór prawny pomiędzy Apple'em a FBI angażuje się coraz więcej stron. Koncern z Cupertino otrzymał zdecydowane wsparcie Microsoftu, na FBI spadła krytyka członków Kongresu, ale spora część opinii publicznej opowiada się po stronie organów ścigania, a sam Bill Gates twierdzi, że Apple powinno spełnić żądania FBI, gdyż Biuro domaga się pewnego specyficznego rozwiązania, a nie wprowadzenia zasady ogólnej

Liczne serwery HTTPS podatne na atak

2 marca 2016, 05:41Eksperci ostrzegają, że nawet 11 milionów witryn jest podatnych na ataki z powodu błędów w HTTPS i innych usługach korzystających z protokołów SSL i TLS.

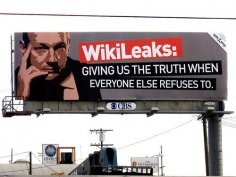

Terroryści nie wykorzystali listy ujawnionej przez WikiLeaks

1 marca 2016, 12:28W 2010 roku serwis WikiLeaks opublikował tajną notatkę Departamentu Stanu USA, w której wymieniono ponad 200 miejsc położonych poza granicami USA uznawanych za istotne dla bezpieczeństwa Stanów Zjednoczonych

Nissan Leaf podatny na atak

25 lutego 2016, 14:04Najpopulrniejszy na świecie samochód elektryczny, Nissan Leaf, jest podatny na atak hakerski. Troy Hunt i Scott Helme wykazali, że niezabezpieczone API w połączeniu z numerem VIN samochodu, który to numer można łatwo zobaczyć przez szybę, pozwala cyberprzestępcom na przejęcie kontroli nad takimi funkcjami pojazdu jak klimatyzacja czy podgrzewanie siedzeń

Poprawili krytyczną dziurę w Linuksie i Androidzie

17 lutego 2016, 06:27Google i Red Hat opublikowały poprawkę dla krytycznej dziury w bibliotece glibc 2.9. Luka pozwala napastnikowi na zdalne wykonanie dowolnego kodu.

Pierwsze znane morderstwo wśród orangutanów

4 lutego 2016, 12:18Anna Marzec z Uniwersytetu w Zurichu była świadkiem pierwszego znanego morderstwa wśród orangutanów. Młoda samica Kondor i starający się o jej względy samiec Ekko napadli i ciężko pobili starszą Sidony

Szybkie i wściekłe

26 stycznia 2016, 12:16Sekretarze często kopią i następują na głowę ofiary. Zważywszy, że ich ulubionym pokarmem są węże, uderzenie musi być zarówno szybkie, jak i celne. Ostatnio brytyjscy biolodzy zmierzyli siłę kopnięcia Madeline'a, który w ramach pokazów dla publiczności rozprawia się z gumową atrapą węża. Okazało się, że ptak generuje siłę rzędu 195 niutonów.

Poważna dziura w Linuksie

20 stycznia 2016, 11:29Przez niemal trzy lata miliony serwerów, pecetów i innych urządzeń z systemem Linux było narażonych na atak, który pozwalał nieuprawnionej aplikacji bądź osobie na zdobycie uprawnień administratora. Producenci dużych dystrybucji Linuksa załatają dziurę prawdopodobnie jeszcze w bieżącym tygodniu

Selfie ułatwiają pracę cyberprzestępcom

19 stycznia 2016, 12:50Tymczasem podczas odbywającej się właśnie Konferencji S4 eksperci z firmy iSight Partners informują, że często sami pracownicy firm zajmujących się krytyczną infrastrukturą nieświadomie ułatwiają pracę hakerom.

Rośnie liczba ataków na przemysłowe systemy kontroli

14 stycznia 2016, 06:23Amerykańskie władze informują o zaobserwowaniu większej niż zwykle liczby ataków na przemysłowe systemy kontroli. Ostrzegają, że systemy takie powinny być - w miarę możliwości - niedostępne z sieci zewnętrznych.